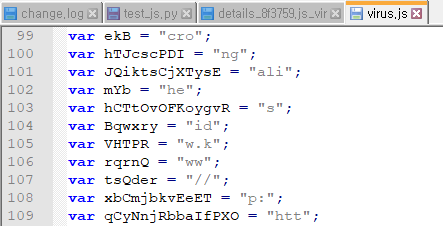

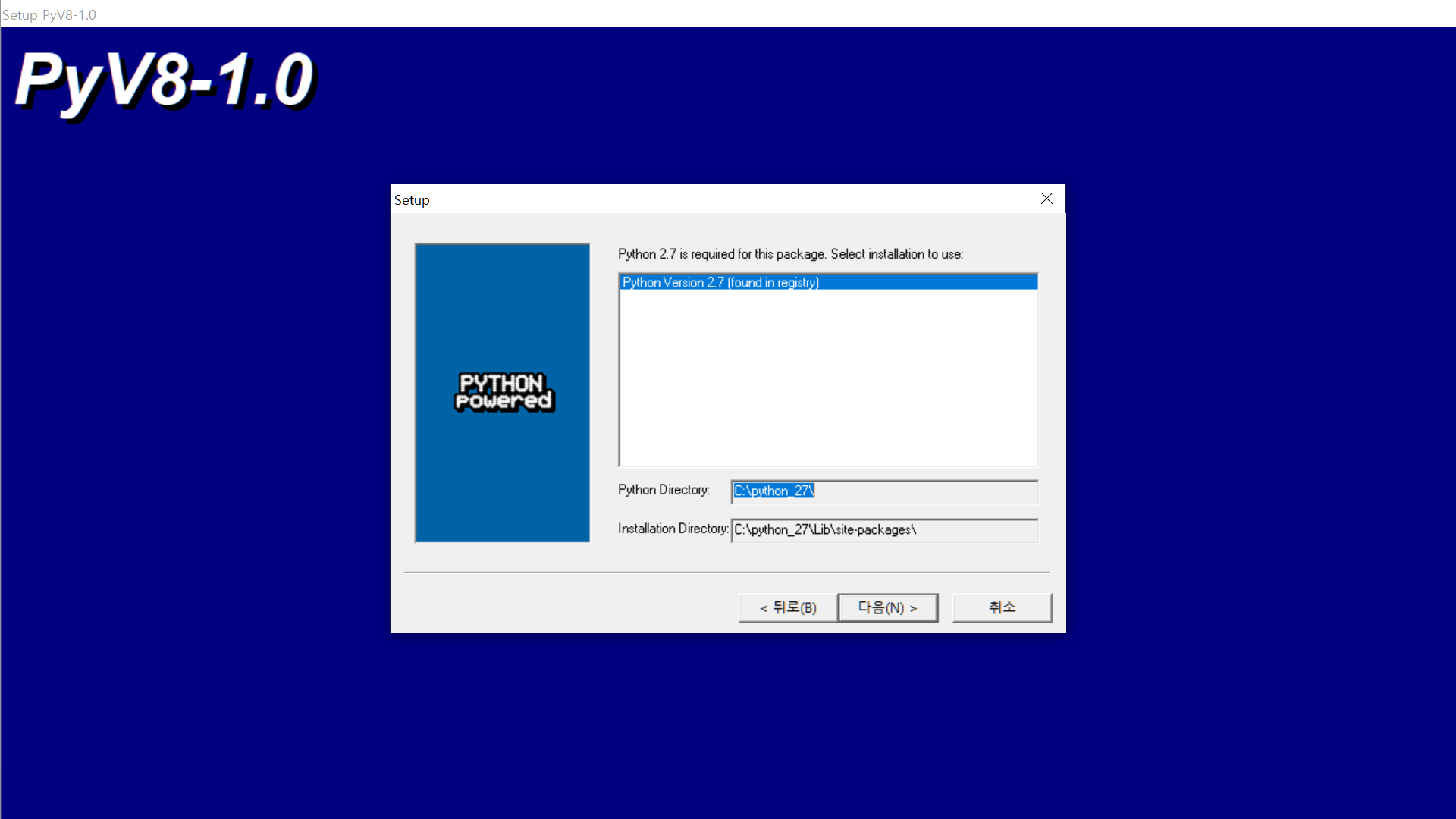

1. 문제 2. 번역 당신은 산업 기밀 누설 사건의 심사관입니다. 검사를 하는 동안 의심스러운 보관 파일을 발견했습니다. 이 ZIP 파일은 다른 용의자에게 보낸 전자 메일에 첨부되었으며 다른 기밀 파일이 배포된 당시 작성되었습니다. 따라서 아직 맥락에서 확인되지 않은 정보가 포함되어 있다고 추정됩니다. 주어진 ZIP 파일에서 이 사건과 관련된 단서를 찾으십시오. Teams must : - 결론을 이끌어 내기 위해 사용된 도구를 모두 지정하십시오. - zip 파일의 구조, 찾은 내용 및 단계별 처리 방법 (압축된 비밀 JPEG 파일의 해시 값 포함)을 설명하십시오. 3. 나의 풀이 0) 문제 파일 준비, 010 editor 도구 설치 다운로드 링크: www.sweetscape.com/download/010..